Les 25 pirates les plus célèbres de l'histoire

- 2089

- 499

- Adrien Remy

Il y a Hackers célèbres qui se sont démarqués pour leurs connaissances, leurs compétences et ce qu'ils sont capables de travailler pour eux-mêmes. Rafael Gray, Chad Davis, Andrew Auernheimer et d'autres que nous mentionnerons dans cet article.

Le mot hacker est anglais et vient du verbe à pirater, ce qui signifie couper. Donc, nous devons pirater est un "coupe". Cela nous dit plutôt peu et ne nous sert pas, dans ce cas, l'étymologie du terme pour avoir une idée précise.

Un pirate informatique n'est pas seulement un pirate du réseau. Un pirate est, surtout, une personne curieuse qui, grâce à ses connaissances en informatique, le programmeur professionnel, parvient à accéder à des sites protégés ou à des pages Internet via son ordinateur et difficile aux mortels.

Un pirate peut être introduit, avec une relative facilité, dans les comptes bancaires de milliers de personnes et accéder à des informations très juteuses qui peuvent intéresser de nombreuses entreprises.

Cependant, tous les pirates n'utilisent pas leurs compétences à des fins maléfiques. Beaucoup défendent les organisations publiques ou privées, ou sont engagées dans des informations privilégiées.

Liste des pirates plus influents

1- Rafael Gray

Ce garçon est devenu un milliardaire accédant aux systèmes informatiques des ordinateurs du monde entier, obtenant le nombre de cartes de crédit de nombreuses personnes. Il a été surnommé "le pirate Bill Gates". C'est-à-dire, pour beaucoup, cela a été le numéro un incontesté.

2- Chad Davis

Son nom de guerre était Mindphasr. C'est l'un des cybercriminels les plus célèbres du XXe siècle. C'était le créateur de "Global Hell" (Global Hell), une sorte de hacker Union qui opérait aux États-Unis et a amené les principales sociétés nord-américaines dans la rue de l'amertume.

Il était responsable de tout vandalisme qui a subi la page officielle de la Maison Blanche. Les attaques se sont terminées avec la célèbre légende: "Global Hell ne mourra jamais".

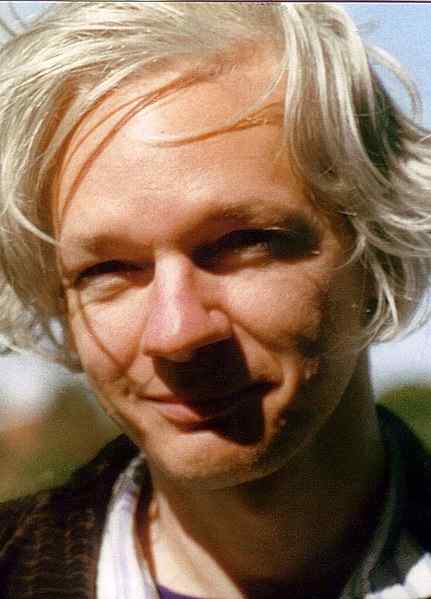

3- Julian Paul Assange

Source: Martina Haris / Julian Assange [Domaine public]

Source: Martina Haris / Julian Assange [Domaine public] Il est le créateur des WikiLeaks bien connus, une page dédiée à la diffusion beaucoup.

À l'adolescence, il a déjà réussi à accéder et à publier des documents "High Secret" de l'armée américaine. À 16 ans, il a déjà dirigé un groupe de hackers international et a piraté des ordinateurs sous le pseudonyme Mendax.

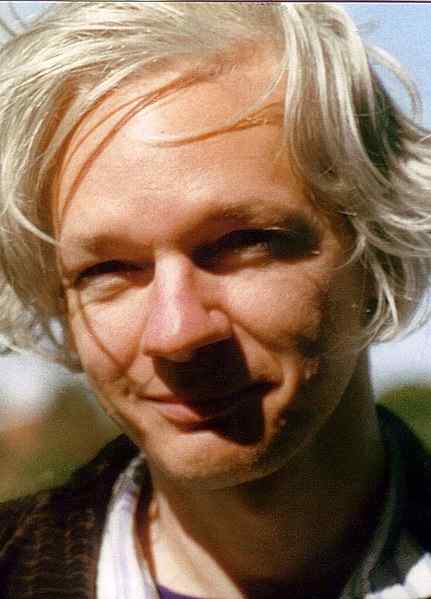

4- Andrew Auernheimer

Source: weev at in.wikipedia [cc by-sa 3.0 (https: // CreativeCommons.Org / licences / by-sa / 3.0)]

Source: weev at in.wikipedia [cc by-sa 3.0 (https: // CreativeCommons.Org / licences / by-sa / 3.0)] La façon de pirater ce garçon est également intéressante. C'est un troll Internet, mieux connu pour son pseudonyme: "weev".

Il est dédié à l'écriture, dans les forums et communautés Internet, les opinions incendiaires et provocantes, en utilisant de nombreux pseudonymes en même temps. Il a réussi à interrompre la page Amazon et était responsable du piratage de la page du New York Times.

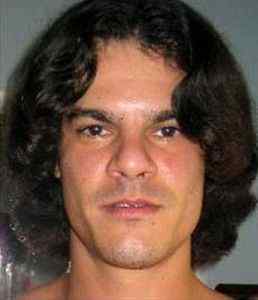

5- Rafael Núñez

Source: assemblyunnaki [cc by-sa 4.0 (https: // CreativeCommons.Org / licences / by-sa / 4.0)]

Source: assemblyunnaki [cc by-sa 4.0 (https: // CreativeCommons.Org / licences / by-sa / 4.0)] Membre du célèbre groupe de pirates "World of Hell" (World of Hell), a mené des attaques sélectives et de haut niveau contre des pages qui souffraient de mauvaise sécurité.

Núñez apparaît dans le livre de Dan Varton (2002) intitulé "The Hacker Newspapers: Teenage Hacker Confessions". Maintenant, il est un homme d'affaires vénézuélien bien connu.

6- Kristina Svechinskaya Vladimirovna

Il y a aussi des dames en piratage informatique. Ce jeune pirate russe a réussi à entrer par un cheval de Troie dans les plus grandes banques américaines et britanniques. La Damisela a réussi à tricher à travers les chevaux de Troie environ trois milliards de dollars au total.

Il peut vous servir: Northern Shield of Santander: Histoire et Signification7- Karl Koch

Un lien de James de pirates. Cet allemand est devenu célèbre dans les années 80, alors qu'il y avait encore l'Union soviétique et la guerre froide était à son apogée.

Il a vendu des informations piratées des ordinateurs de l'armée américaine au KGB soviétique. C'était l'un des rares pirates à participer activement aux questions d'espionnage de la célèbre guerre froide.

8- Gary McKinnon

Source: Dans: Utilisateur: Wilsha [CC BY-SA 3.0 (http: // CreativeCommons.Org / licences / by-sa / 3.0 /]]

Source: Dans: Utilisateur: Wilsha [CC BY-SA 3.0 (http: // CreativeCommons.Org / licences / by-sa / 3.0 /]] Cet administrateur écossais des systèmes, a été arrêté pour avoir piraté pas moins de 97 bases militaires américaines. Il a également été facilement introduit dans les ordinateurs de la NASA.

Son plus grand exploit a été réalisé en 2002, alors que dans l'incroyable période de 24 heures, il a accédé, piraté et réussi à abandonner les systèmes de 2000 ordinateurs de l'armée américaine et a volé des fichiers secrets et des systèmes d'armement.

Cette attaque massive a provoqué une grande partie du réseau armée pendant plusieurs jours.

9- Adrian Lamo

Source: Lamo-Mitnick-Poulen.PNG: Photo de Matthew Griffiths; Droits attribués à Adrian Lamo, par la suite librement libéré au domaine public. Publié pour la première fois par Wired News en 2002, sans affectation de droits. Aucun droit réservé, mais ple.Travail dérivé: BEAO [Domaine public]

Source: Lamo-Mitnick-Poulen.PNG: Photo de Matthew Griffiths; Droits attribués à Adrian Lamo, par la suite librement libéré au domaine public. Publié pour la première fois par Wired News en 2002, sans affectation de droits. Aucun droit réservé, mais ple.Travail dérivé: BEAO [Domaine public] Il a piraté les pages du New York Times, Yahoo et Microsoft. Après ce succès, il a été chargé de renforcer la sécurité informatique de nombreuses pages de sociétés bien connues.

De nombreux pirates finissent par travailler pour empêcher d'autres pirates de faire ce qu'ils ont réalisé. Le poisson qui mordit la queue.

10- Robert Tappan Morris

Source: Trevor Blackwell [CC BY-SA 3.0 (https: // CreativeCommons.Org / licences / by-sa / 3.0)]

Source: Trevor Blackwell [CC BY-SA 3.0 (https: // CreativeCommons.Org / licences / by-sa / 3.0)] Ingénieur informatique qui, en 1988, a inventé le "ver" ou le ver informatique. Ce ver est une sorte de virus mais que, contrairement à ceux-ci, se propage sans l'aide d'une personne, par lui-même.

Tappan a été la première personne à être arrêtée pour avoir violé la loi sur la fraude et la maltraitance des États-Unis. Il était professeur de génie électrique et informatique au prestigieux Massachusetts Institute of Technology lorsqu'il a été condamné à trois ans de prison par l'American Cortes.

11- Kevin Poulen

Source: Klpoulen [CC BY-SA 3.0 (https: // CreativeCommons.Org / licences / by-sa / 3.0)]

Source: Klpoulen [CC BY-SA 3.0 (https: // CreativeCommons.Org / licences / by-sa / 3.0)] Pirate pour une Porsche 944! Cet homme, rédacteur en chef chez Wired.com, il a piraté toutes les lignes téléphoniques de la ville de Los Angeles pour s'assurer que son appel serait la centième seconde d'une liste d'appels à une station de radio.

Ce nombre a donné le droit de remporter le gros prix: une Porsche 944 S2. Après avoir quitté la prison, il a quitté le monde de la programmation et est devenu journaliste pour s'éloigner des activités criminelles de son passé en tant que pirate informatique.

12- Albert González

Source: u.S. Services secrètes / avocat américain pour le New Jersey [Domaine public]

Source: u.S. Services secrètes / avocat américain pour le New Jersey [Domaine public] Connu pour être l'esprit organisateur d'une fraude massive avec des cartes de crédit, Albert a réussi à détourner 170 millions de dollars vers son compte. Cette fraude était considérée comme l'une des plus importantes de l'histoire des États-Unis.

Il a utilisé SQL (langue de consultation structurée) pour voler les données du système, avec des numéros de carte et des noms de titre, et a lancé des attaques ARP massives (en espagnol, protocole de résolution d'adresses) qui a semé la zone de faux messages dans tout le système.

13- George Hotz

Source: Steve Jennings / Getty Images [CC par 2.0 (https: // CreativeCommons.Org / licences / par / 2.0)]

Source: Steve Jennings / Getty Images [CC par 2.0 (https: // CreativeCommons.Org / licences / par / 2.0)] Étudiant du John Hopkins Center for Young Talentity Programmers, George a sauté à la gloire pour son piratage d'iPhone, qui a permis d'être utilisé par d'autres terminaux sans être connecté à aucun réseau.

Il peut vous servir: les instruments de musique de l'Argentine (folk et natif)Les limites de l'iPad, de l'iPad Touch et du TV Apple pourraient également sauter. Il a également été poursuivi par Sony pour avoir piraté sa célèbre station de jeu 3.

14- Kevin Mitnick, le début

Source: Aeneas de Troya de Mexico, Mexique [CC par 2.0 (https: // CreativeCommons.Org / licences / par / 2.0)]

Source: Aeneas de Troya de Mexico, Mexique [CC par 2.0 (https: // CreativeCommons.Org / licences / par / 2.0)] Consultant en sécurité informatique, Mitnick est l'un des pirates les plus connus du XXe siècle. Il a participé à divers crimes informatiques contre la sécurité des communications et est devenu l'un des criminels informatiques les plus recherchés par les autorités américaines.

À l'âge de douze ans, il a déjà fait modifier ses Pinitos en sa faveur la carte des bus urbains de Los Angeles. Sur Internet, circulez de la vôtre avec une chemise où la légende dit: "Je ne suis pas un pirate mais un professionnel de la sécurité".

15- Astra

Son vrai nom n'a jamais été connu. Il semble qu'il était un mathématicien de 58 ans. Il est entré dans la base de données du constructeur d'avions de chasse supersonic et a volé toutes les données des nouvelles armes de la société Dassault Group pour ces avions de guerre et d'autres.

Les informations intéressées des gens du monde entier. Il y avait environ 250 acheteurs de toutes les régions du globe: à proximité de l'Est, du Brésil, de l'Afrique du Sud, de la France, de l'Allemagne, de l'Italie, etc.

Le prix de chaque document s'élevait à mille dollars. D'un autre côté, les dommages que cela signifiait à la société Dassault Group dépasse 360 millions de dollars.

16- Jonathan James

Source: Naranj8 [CC BY-SA 4.0 (https: // CreativeCommons.Org / licences / by-sa / 4.0)]

Source: Naranj8 [CC BY-SA 4.0 (https: // CreativeCommons.Org / licences / by-sa / 4.0)] Son pseudonyme était "com0rade". Décédé à 24 ans. À quinze ans, il a commencé sa carrière de pirates, faisant de la Bell South, de Miami-Dade, de la NASA et de la base de données du ministère américain de la Défense.

James a volé plus d'un million et demi de dollars. Il a été condamné à 6 mois de résistance résiduelle et le juge, en outre, a exigé de rédiger une lettre d'excuses à la fois la NASA et le ministère de la Défense américaine.

De plus, en 2007, après la grande arnaque du groupe Albert González, la police a fait un record chez James's House. Il a assuré que cela n'avait rien à voir avec cette question.

Il l'a paniqué pour le verrouiller le relier à ces crimes de vols dans les cartes et, en 2008, il a pris sa vie en se faisant tirer dessus sous la douche.

Il a écrit une lettre d'adieu dans laquelle il a dit qu'il ne croyait pas au système judiciaire et que sa lettre pourrait en faire beaucoup. La lettre a mis fin qu'il avait perdu le contrôle de la situation et que c'était le seul moyen de le récupérer.

17- Vladimir Levin

Son histoire ressemble à l'intrigue du film d'espion "Casino Royal" de James Bond.

À côté de son groupe, à son étage de Saint-Pétersbourg (Russie), Levin a volé des millions de comptes, dans le monde entier, de la Banque Citybank. Mais l'opération n'a pas été effectuée en ligne. Il l'a fait par des auditeurs téléphoniques.

Il a réussi à intercepter de nombreuses conversations clients avec la banque et a donc réussi à connaître toutes les données nécessaires. En 1998, le juge a jugé que Levin devait retourner à la banque le montant de deux cent quarante mille dollars. Trois ans étaient parmi les bars. Depuis lors, rien n'a été connu sur lui.

Peut vous servir: démigrant18- Mathew Bivan et Richard Price

Ce couple britannique a eu le gouvernement américain à Jaque en 1994. Ils ont réussi à accéder et à attaquer le système du Pentagone. Ils ont imité la façon de communiquer des agents américains et ont divulgué des informations de sécurité restreintes aux agents coréens.

À ce moment-là, ils étaient respectivement de 21 et 16 ans. Les Américains, au début, n'ont pas su quel pays avait reçu les informations, si la Corée du Nord ou la Corée du Sud. Si c'était la Corée du Nord, le risque de la guerre mondiale était réel.

Heureusement pour le monde, des rapports contrefaits sont venus au service de renseignement sud-coréen. Un an plus tard, le pirate Dueto a été détecté et a été arrêté.

19- CHEN ing Hou

Ce chinois taïwanais a créé un virus qui a donné le nom de ses initiales: CIH. Bien qu'il ait regretté plus tard et s'est excusé auprès du monde pour avoir créé ce virus dangereux, il a dit qu'il avait fait pour discréditer toutes les entreprises qui fabriquaient un antivirus pour les ordinateurs, les appelant des bousculades.

Je voulais leur donner une leçon, selon leurs propres mots. Ce virus était par la suite connu sous le nom de virus de Chernóbyl, faisant allusion à la centrale nucléaire ukrainienne qui a subi cet accident tragique en 1986.

Le virus était beaucoup plus dangereux le 26 avril, date de l'accident de Cernóbyl. Ensuite, il a été découvert que, en réalité, cette date était l'anniversaire de l'ami Chening.

20- ehud tenenbaum

Hacker juif qui a sauté à la gloire à 19 ans pour avoir dirigé un groupe de pirates qui ont réussi à nuire aux systèmes de communication des plus grandes entreprises nord-américaines. Il a piraté les États-Unis Air Force Computer Systems, la NASA, la marine américaine, le Pentagone, la Knesset et le MIT.

Il a également piraté les ordinateurs de groupes terroristes basés sur la Palestine et a détruit les pages de l'organisation Hamás.

21- Michael Calce

En 2000, ce Canadien de 15 ans sous le pseudonyme de "MafiaGoy" a lancé des attaques contre le déni de service ou DDOS à Yahoo!, Amazón, eBay, acheter.Com, CNN et Dell. Cela coûte aux entreprises plus de 7 millions de dollars de dommages.

Après l'attaque, il a été arrêté et condamné à huit mois de prison. Il est actuellement considéré comme un pirate de chapeau blanc. Il a écrit des livres en comptant son histoire et en 2017, il a présenté son documentaire Rivolta.

22- Sven Jaschan

Étudiant allemand et informatique qui en 2004 a répandu les vers d'ordinateur Netsky et Sasser sur le réseau. Ils ont été créés à l'âge de 16 ans, mais ont libéré deux ans plus tard.

Selon la société SOPOS Group, ces virus ont infecté au moins 70% des équipes au cours des premiers mois de 2004, environ 18 millions d'ordinateurs. Il a été arrêté et condamné à 3 ans de prison avec probation et 30 heures de service communautaire.

23- Stephen Gary "Steve" Wozniak

Source: Photo d'Alan Light [CC par 2.0 (https: // CreativeCommons.Org / licences / par / 2.0)]

Source: Photo d'Alan Light [CC par 2.0 (https: // CreativeCommons.Org / licences / par / 2.0)] Avant d'être connu sous le nom de co-fondateur d'Apple Stephen, il a considéré un pirate de `` chapeau blanc '' lorsqu'il se moque du système téléphonique. Je crée des appareils qui ont permis des appels gratuits à de longues distances.

J'appelle les appareils "Blue Box" ou "Blue Boxes", remportant le surnom bleu de Berkeley par la communauté "Phone Phrike".

24- David L. Forgeron

Est connu pour la création du virus "Melissa". Ce virus informatique a été réparti en 1999 par des e-mails qui ont promis d'offrir un accès à 80 pages Web porno. Le fichier d'origine a été appelé "Liste.Doc »et des documents Microsoft Office infectés.

David a été arrêté, déclaré coupable, condamné à 10 ans de prison et a dû payer une amende de 5000 dollars. Ses virus ont causé plus de 70 millions de dollars de dommages.

En 2001, il a collaboré avec le FBI, pour capturer le pirate néerlandais Jan de Wit, recherché en créant un virus Anna Kournikova.

25- Loyd Blankenship

Source: lblankenship; Borders remués par Grawity (Log) [domaine public]

Source: lblankenship; Borders remués par Grawity (Log) [domaine public] Depuis 1970, Loyd a contribué et participé à la communauté des pirates, cela lui a donné le titre de "The Mentor". Il est connu pour avoir écrit l'essai "The Manifeste Hackers".

Il a écrit cet essai après son arrestation; Il sert de guide pour les nouveaux pirates et décrit les bases du piratage. Il travaille actuellement pour la McAfee Computer Security Company.

- « Caractéristiques de leucine, structure, fonctions, biosynthèse

- Caractéristiques de la lysine, structure, fonctions, biosynthèse »